- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:32.

- Ostatnio zmodyfikowany 2025-06-01 06:07.

Ta wikiHow uczy, jak uzyskać dostęp do stron internetowych, które są blokowane przez system bezpieczeństwa OpenDNS. Najłatwiej jest skorzystać z usługi proxy online. Jeśli jednak Twój komputer blokuje wszystkie witryny proxy, możesz użyć przenośnej wersji przeglądarki Tor, aby ominąć system bezpieczeństwa OpenDNS.

Krok

Metoda 1 z 3: Korzystanie z typowych poprawek

Krok 1. Wiedz, czego nie możesz zrobić

Wiele systemów łańcucha bloków bezpieczeństwa internetowego można oszukać za pomocą adresu mobilnego witryny lub adresu IP witryny zamiast adresu ogólnego. Jednak system bezpieczeństwa OpenDNS może wyłączyć tę taktykę, więc będziesz musiał wypróbować inne sposoby jej obejścia.

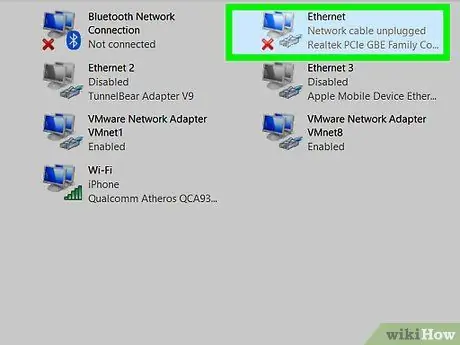

Krok 2. Podłącz urządzenie bezpośrednio do modemu

Jeśli możesz podłączyć komputer do modemu internetowego przez Ethernet, możesz ominąć ograniczenia sieciowe nałożone przez OpenDNS. Należy pamiętać, że próba wykonania tego kroku na komputerze w pracy lub szkole jest formą nieautoryzowanego dostępu do Internetu i może zostać uznana za poważne wykroczenie.

- Modem jest zwykle oddzielony od routera. Jeśli Twoje połączenie internetowe korzysta z połączonego routera/modemu, ta metoda może nie działać w Twoim przypadku.

- Ta metoda jest bardziej skuteczna w przypadku domowych połączeń internetowych wyposażonych w funkcje kontroli rodzicielskiej OpenDNS.

Krok 3. Użyj mobilnego połączenia danych

Jeśli masz obsługiwany telefon iPhone lub smartfon z systemem Android, możesz używać komórkowej transmisji danych telefonu jako sieci Wi-Fi. Ten proces jest znany jako „tethering”, ale nie wszyscy dostawcy usług komórkowych obsługują ten proces.

- Powiązany artykuł omawia korzystanie z tetheringu na laptopach. Jednak te same instrukcje można wykonać również w przypadku komputerów stacjonarnych.

- Jeśli komputer, którego chcesz użyć do ominięcia systemu bezpieczeństwa OpenDNS, nie pozwala na wybór własnej sieci, nie możesz używać go do tetheringu.

Krok 4. Użyj VPN

Wirtualna sieć prywatna lub wirtualna sieć prywatna (VPN) służy do kierowania ruchu internetowego do różnych serwerów na całym świecie. Ten proces może ukryć aktywność sieciową przed systemami bezpieczeństwa, takimi jak OpenDNS i tym podobne. Jednak większość usług VPN to płatne subskrypcje i jeśli mają ograniczenia, możesz nie być w stanie wprowadzić zmian na poziomie administratora na swoim komputerze.

-

Jedną z darmowych opcji VPN jest Hotspot Shield. Jeśli możesz zainstalować Hotspot na komputerze z ograniczeniami, możesz uzyskać dostęp do zablokowanych witryn.

Możesz zapisać plik instalacyjny Hotspot Shield na dysku flash USB i podłączyć go do komputera za pośrednictwem tego dysku

Metoda 2 z 3: Korzystanie z proxy online

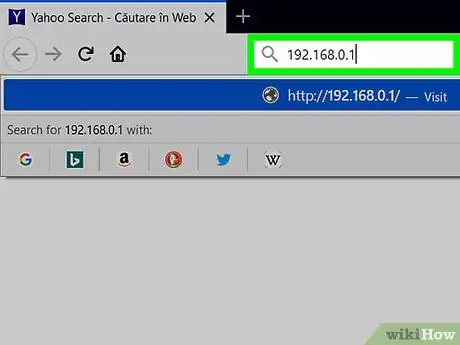

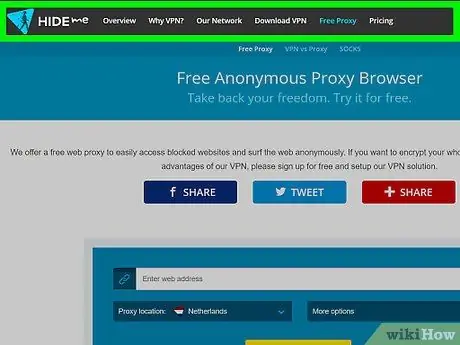

Krok 1. Otwórz żądaną usługę proxy

Odwiedź jedną z następujących witryn proxy:

- Hide. Me -

- ProxySite -

- ProxFree -

- Whoer -

- Hidester -

- Może być konieczne wypróbowanie kilku witryn proxy przed znalezieniem serwera proxy, który nie jest blokowany przez OpenDNS.

- Jeśli nie masz dostępnych opcji witryny, spróbuj wyszukać serwer proxy, wpisując słowo kluczowe najlepszy serwer proxy online 2018 (lub coś podobnego) w wyszukiwarce.

Krok 2. Kliknij pasek wyszukiwania witryny proxy

To pole tekstowe jest zwykle wyświetlane na środku strony. Możesz go znaleźć na dole strony, jeśli używasz ProxFree.

Ten pasek wyszukiwania działa jak wbudowany pasek adresu przeglądarki

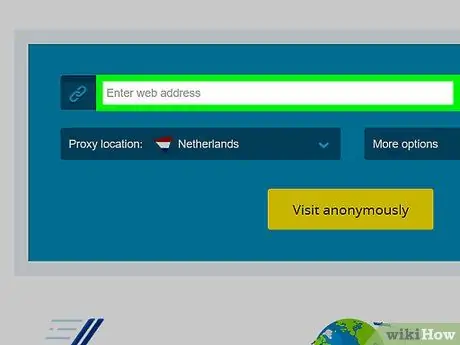

Krok 3. Wprowadź adres zablokowanej witryny

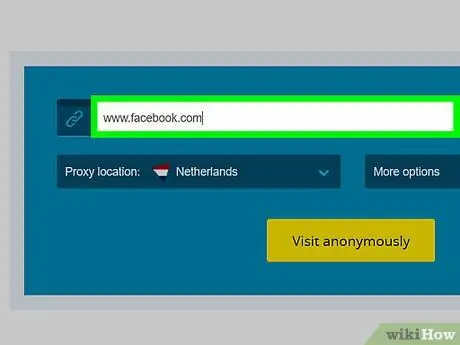

Wpisz adres zablokowanej strony (np. www.facebook.com), do której chcesz uzyskać dostęp.

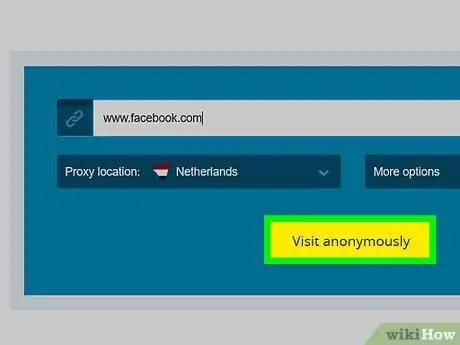

Krok 4. Kliknij przycisk Przejdź

Wygląd tego przycisku będzie się różnić w zależności od wybranej usługi proxy (na przykład musisz kliknąć „ Przeglądaj anonimowo ). Jednak zwykle przycisk pojawia się poniżej lub po prawej stronie pola tekstowego.

- Jeśli korzystasz z usługi proxy ProxFree, kliknij „ PROXFREE ”, który jest niebieski.

- Możesz także nacisnąć klawisz Enter.

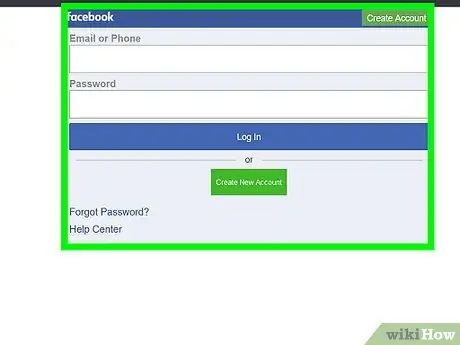

Krok 5. Przeglądaj witrynę jak zwykle

Witryna ładuje się normalnie, tak jak podczas przeglądania komputera bez ograniczeń. Jednak ładowanie może potrwać dłużej ze względu na zmiany lokalizacji serwera proxy.

Metoda 3 z 3: Korzystanie z przenośnej przeglądarki

Krok 1. Upewnij się, że spełniłeś wymagane wymagania wstępne

Aby korzystać z przeglądarki Tor na komputerze z ograniczeniami, musisz zainstalować przeglądarkę na dysku flash USB, który można podłączyć do komputera. Ponadto istnieje kilka innych warunków, które muszą być spełnione:

- Komputery z ograniczeniami muszą mieć co najmniej jeden port USB.

- Twój komputer powinien umożliwiać otwieranie plików z dysku flash USB.

- Przenośne przeglądarki powinny być instalowane na dysku flash, a nie tylko przechowywane na dysku.

Krok 2. Podłącz dysk flash do komputera

Dysk musi być podłączony do jednego z portów USB komputera.

Do tego procesu może być konieczne użycie komputera domowego

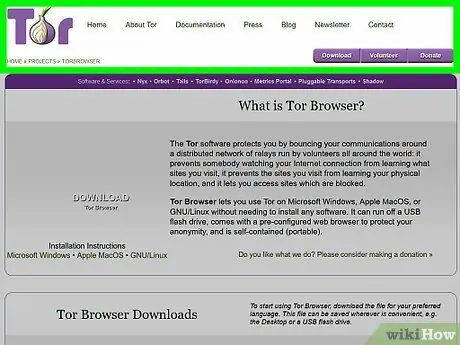

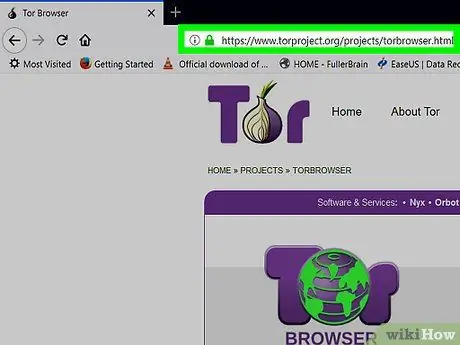

Krok 3. Przejdź do strony pobierania Tora

Odwiedź https://www.torproject.org/download/download-easy.html.en w przeglądarce. Z tej strony możesz pobrać Tora, przeglądarkę z wbudowanym proxy.

Wbrew powszechnemu przekonaniu, Tor jest nieszkodliwy w pobieraniu i używaniu, o ile nie robisz nic nielegalnego (jak normalna przeglądarka)

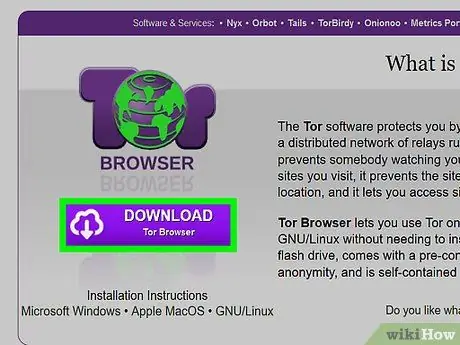

Krok 4. Kliknij POBIERZ

To fioletowy przycisk na środku strony. Następnie plik instalacyjny Tora zostanie pobrany na twój komputer.

Jeśli pojawi się monit o wybranie lokalizacji pobierania, kliknij nazwę dysku flash USB i pomiń następny krok

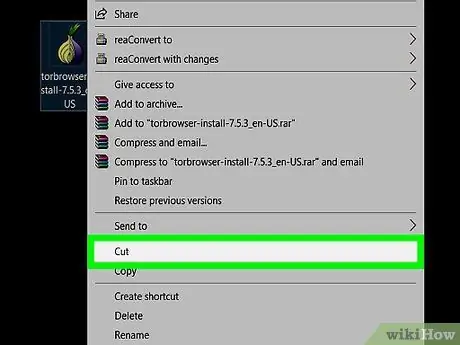

Krok 5. Przenieś plik instalacyjny Tora na dysk flash USB

Odwiedź folder, w którym przechowywany jest plik instalacyjny Tora, a następnie wykonaj następujące kroki:

- Kliknij plik, aby go wybrać.

- Naciśnij kombinację klawiszy Ctrl+X (Windows) lub Command+X (Mac), aby skopiować plik i usunąć go z lokalizacji źródłowej.

- Kliknij nazwę napędu flash USB po lewej stronie okna przeglądania plików.

- Kliknij pustą kolumnę w oknie dysku.

- Naciśnij kombinację klawiszy Ctrl+V (Windows) lub Command+V (Mac), aby wkleić plik na dysk.

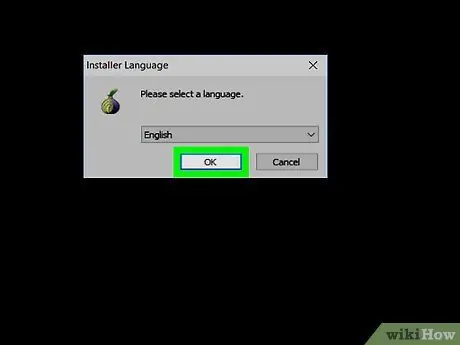

Krok 6. Zainstaluj Tora na dysku flash

Wybierz dysk flash USB jako lokalizację instalacji Tora. Aby zainstalować przeglądarkę:

- Windows - Kliknij dwukrotnie plik Tor EXE, wybierz język i kliknij „ ok ", Kliknij " Przeglądaj… ”, wybierz nazwę napędu flash USB i kliknij „ ok " Kliknij " zainstalować ”, odznacz oba pola i kliknij „ Skończyć ' gdy pojawi się monit.

- Mac - kliknij dwukrotnie plik Tor DMG, w razie potrzeby zweryfikuj pobieranie i postępuj zgodnie z dodatkowymi instrukcjami wyświetlanymi na ekranie.

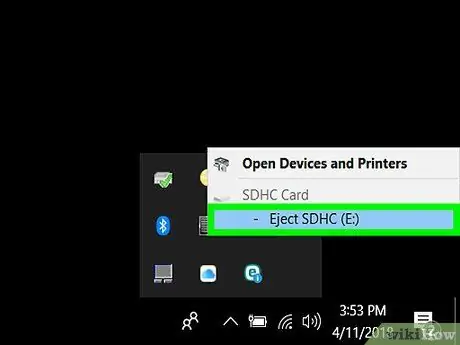

Krok 7. Wyjmij dysk flash

Po zainstalowaniu Tora możesz usunąć dysk flash z komputera. Teraz Tor jest zainstalowany na dysku i możesz go uruchomić na dowolnym komputerze z ograniczeniami, bez żadnych problemów.

Krok 8. Podłącz dysk flash do komputera z ograniczeniami

Ten komputer to komputer z systemem bezpieczeństwa OpenDNS, który ogranicza dostęp do niektórych witryn.

Krok 9. Otwórz Tora

Odwiedź folder dysku flash, kliknij dwukrotnie folder „Przeglądarka Tor” i kliknij dwukrotnie zieloną i fioletową ikonę „Uruchom przeglądarkę Tor”. Teraz powinieneś zobaczyć okno uruchamiania Tora.

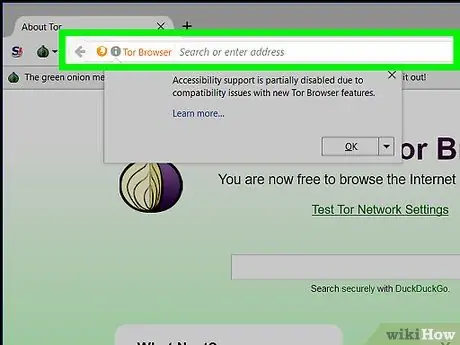

Krok 10. Kliknij przycisk Połącz

Znajduje się na dole okna programu uruchamiającego. Następnie otworzy się okno Tora.

Tor przypomina starszą wersję Firefoksa

Krok 11. Odwiedź zablokowaną witrynę

Użyj pola tekstowego na środku strony startowej Tora, aby odwiedzić witrynę. Ponieważ Tor działa z wbudowanym serwerem proxy, możesz odwiedzić dowolną witrynę.

Pamiętaj, że ładowanie witryny trwa dłużej, ponieważ ruch przeglądarki jest kierowany na inny serwer

Porady

Istnieją tysiące niezawodnych bezpłatnych usług proxy, więc szanse na zablokowanie ich przez OpenDNS są dość niewielkie. Szukaj odpowiedniej usługi proxy, jeśli kilka pierwszych opcji nie działa

Ostrzeżenie

- Usługa OpenDNS jest znacznie bardziej kompleksowa w procesie blokowania w porównaniu z ogólną usługą blokowania Internetu. Często używane metody, takie jak korzystanie z mobilnej wersji strony internetowej lub przełączanie się na inny adres DNS, często nie wystarczają, aby uzyskać dostęp do zablokowanych witryn.

- Zachowaj ostrożność podczas wprowadzania danych osobowych lub poufnych, jeśli korzystasz z serwera proxy. Ponieważ host proxy widzi wprowadzone informacje, możesz chcieć powstrzymać się od wprowadzania informacji, takich jak numery kart ubezpieczenia społecznego i dane logowania do poczty e-mail.