- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-19 22:13.

- Ostatnio zmodyfikowany 2025-01-23 12:43.

Keylogger to złośliwe oprogramowanie lub sprzęt zainstalowany na komputerze w celu rejestrowania wszystkiego, co wpisujesz (w tym haseł). Wiele keyloggerów może być również wykorzystanych do wykonywania innego nadzoru. Chociaż keyloggery mogą być legalnie używane w pewnych sytuacjach, często są one również wykorzystywane przez cyberprzestępców do kradzieży haseł i danych osobowych użytkowników Internetu bez ich wiedzy. Keyloggery są wyraźnym naruszeniem prywatności, ponieważ mogą być wykorzystywane do kradzieży haseł i spowalniania komputera. Dlatego jeśli uważasz, że jesteś monitorowany przez kogoś nielegalnie za pomocą keyloggera, spróbuj go wykryć i usunąć.

Krok

Część 1 z 3: Przygotowanie

Krok 1. Upewnij się, że system komputerowy jest w pełni chroniony przed wszystkimi znanymi podatnościami na ataki

Musisz zaktualizować system operacyjny i aplikacje. Oprogramowanie, które nie jest aktualizowane, tworzy luki w zabezpieczeniach, które narażają komputery na ataki.

Krok 2. Powiedz wszystkim użytkownikom komputerów, aby nie klikali beztrosko w Internecie

Dotyczy to zwłaszcza wyskakujących okienek i bezpłatnych materiałów oferowanych w Internecie.

Krok 3. Upewnij się, że masz bezpieczną konfigurację przeglądarki internetowej (przeglądarki)

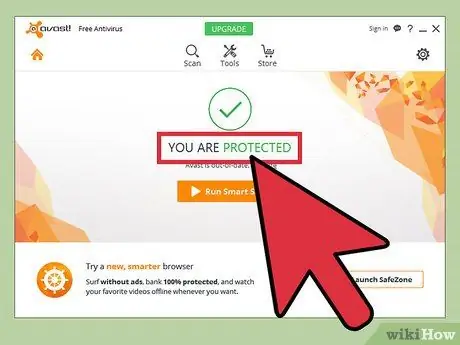

Krok 4. Zainstaluj na komputerze renomowany program zabezpieczający

Zawsze instaluj i aktywuj oprogramowanie antywirusowe i antymalware. Niektóre dobre darmowe programy to Malwarebytes (dla złośliwego oprogramowania) i Panda lub Avast (dla wirusów). Nie zapomnij aktualizować oprogramowania zabezpieczającego.

Część 2 z 3: Wykrywanie keyloggera

Krok 1. Otwórz Menedżera zadań

Zrób to, klikając prawym przyciskiem myszy pasek zadań i wybierając „Menedżer zadań”. Sprawdź okno w menedżerze zadań pod kątem podejrzanych procesów. Poszukaj w Internecie nieznanych nazw procesów, aby sprawdzić, czy program jest złośliwy. Jeśli zobaczysz podejrzaną nazwę procesu na swoim komputerze, może to być keylogger lub wirus.

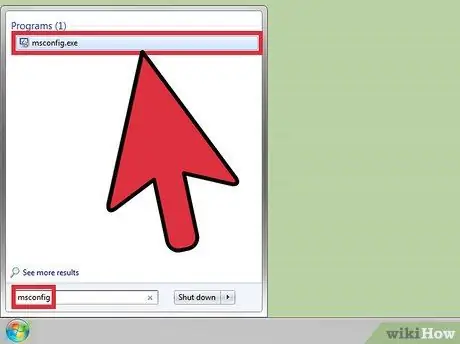

Krok 2. Wpisz „msconfig” w polu Rozpocznij wyszukiwanie, a następnie naciśnij Enter

Otwórz „Uruchamianie”, a następnie sprawdź, czy nie ma podejrzanych programów, które są ustawione do samodzielnego uruchamiania podczas uruchamiania komputera. Jeśli istnieje podejrzany program, przeszukaj Internet, aby dowiedzieć się, czy jest złośliwy.

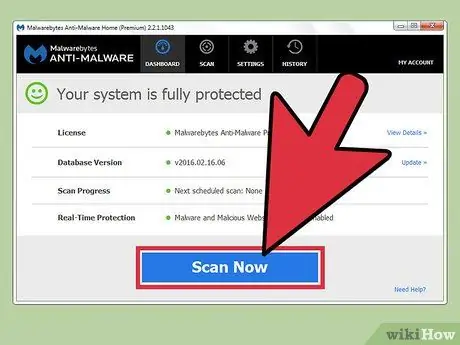

Krok 3. Sprawdź ponownie

Wiele keyloggerów nie pojawia się w Menedżerze zadań lub msconfig. Użyj renomowanego programu anty-malware, aby znaleźć ukryte keyloggery na swoim komputerze.

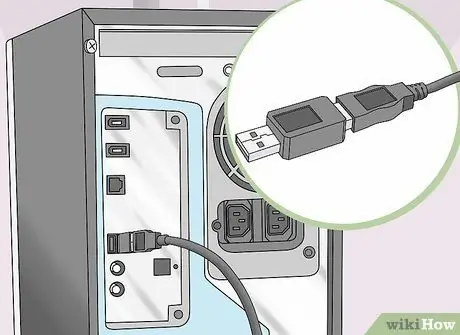

Krok 4. Sprawdź komputer stacjonarny

Jeśli używasz komputera stacjonarnego, poszukaj keyloggera sprzętowego. Sprawdź kabel klawiatury podłączony do obudowy komputera. Jeśli do kabla między klawiaturą a obudową jest podłączone urządzenie, prawdopodobnie jest to keylogger sprzętowy. Należy jednak pamiętać, że może to być nieszkodliwy konwerter lub narzędzie.

Część 3 z 3: Usuwanie Keyloggera

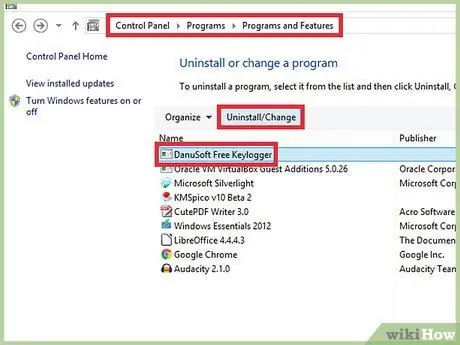

Krok 1. Sprawdź, czy keylogger jest widoczny

Jeżeli wykryty keylogger jest widoczny jako wpis na liście programów w Panelu Sterowania, oznacza to, że keylogger wyposażony jest w deinstalator. Usuń program i użyj ochrony przed złośliwym oprogramowaniem, aby wyczyścić wszelkie pozostawione pliki programu.

Krok 2. Spróbuj użyć deinstalatora

W niektórych keyloggerach, takich jak Logisoft Revealer Keylogger, do usunięcia keyloggera można użyć programu instalacyjnego. Pobierz instalator i użyj go do usunięcia keyloggera. Wyczyść pozostałości keyloggera za pomocą renomowanego skanera antymalware.

Krok 3. Uruchom Windows Defender w trybie offline

Po zaktualizowaniu programu antywirusowego uruchom narzędzie do wykrywania rootkitów (program działający w tle i trudny do wykrycia), takie jak Windows Defender Offline. Aby go uruchomić, musisz dokonać ustawień na komputerze lub utworzyć nośnik offline (offline).

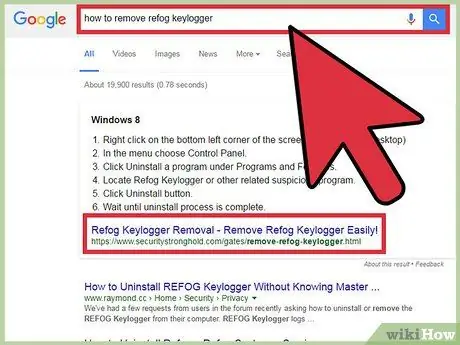

Krok 4. Poszukaj konkretnego rozwiązania, aby zaadresować konkretny keylogger na podstawie jego nazwy

Niektóre keyloggery (np. Refog) aktywnie zapobiegają usuwaniu. Odwiedź fora internetowe, takie jak BleepingComputer, aby dowiedzieć się, jak usunąć niektóre programy bez uszkadzania komputera.

Krok 5. Spróbuj ponownie zainstalować system operacyjny na komputerze

- Wiele keyloggerów przenika głęboko do systemu operacyjnego i jeśli zostanie usunięty, uszkodzi komputer i sprawi, że będzie niestabilny. W takim przypadku ponowna instalacja systemu operacyjnego jest łatwiejszą i mniej kłopotliwą opcją.

- Czasami program keyloggera jest trudny do usunięcia za pomocą samego oprogramowania antymalware. Ponowna instalacja systemu operacyjnego może zdecydowanie usunąć keylogger bez większego wysiłku.

- System operacyjny powinien zostać ponownie zainstalowany, jeśli wykryjesz keylogger na swoim komputerze, który jest używany do przeprowadzania transakcji bankowych lub poufnych umów handlowych. Dzieje się tak, ponieważ keylogger mógł nie zostać całkowicie usunięty z komputera.

Porady

- Jeśli robisz bankowość za pomocą komputera, hasło może zostać zhakowane przez kogoś innego. Zmień hasło natychmiast, korzystając z bezpiecznego komputera. Skontaktuj się z bankiem w przypadku podejrzanych transakcji dokonanych za pośrednictwem Twojego konta.

- Niektóre dobre darmowe programy to Avast i Comodo.