- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:32.

- Ostatnio zmodyfikowany 2025-06-01 06:07.

Jeśli chcesz łączyć się z innymi komputerami przez notorycznie niezabezpieczony Internet, możesz zrobić wszystko, aby Twoje dane były bezpieczne. SSH to jeden ze sposobów zabezpieczenia Twoich danych. Aby zabezpieczyć dane, musisz odpowiednio skonfigurować SSH na swoim komputerze, a następnie nawiązać szyfrowane połączenie z serwerem. Pamiętaj jednak, że aby ustanowić bezpieczne połączenie, oba punkty połączenia muszą mieć SSH. Postępuj zgodnie z tym przewodnikiem, aby upewnić się, że połączenie jest tak bezpieczne, jak to możliwe.

Krok

Część 1 z 3: Pierwsze połączenie

Krok 1. Zainstaluj SSH

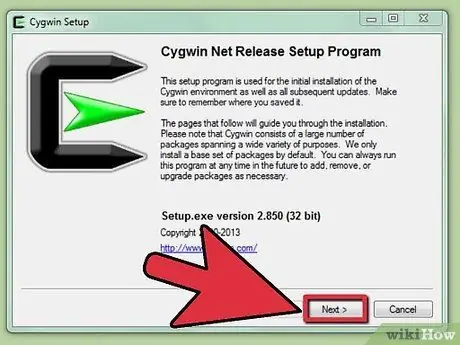

W systemie Windows musisz pobrać klienta SSH. Najpopularniejszym klientem jest Cygwin, który jest dostępny za darmo ze strony dewelopera. Pobierz i zainstaluj jak każdy inny program. Inną darmową opcją jest PuTTY.

- Podczas instalacji Cygwin musisz wybrać instalację OpenSSH z sekcji Net.

- Linux i OS X mają już klienta SSH w systemie, ponieważ SSH jest systemem uniksowym, a Linux i OS X pochodzą z systemu Unix.

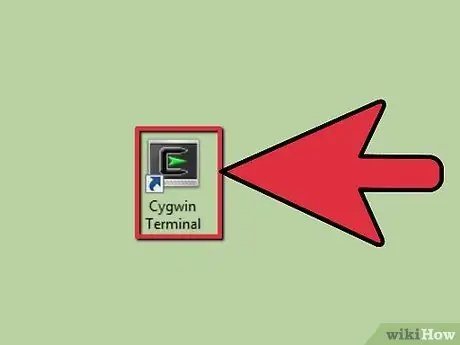

Krok 2. Uruchom SSH

Otwórz program Terminal zainstalowany przez Cygwin lub otwórz terminal w systemie OS X lub Linux. SSH używa interfejsu terminala do interakcji z innymi komputerami. Nie ma interfejsu graficznego dla SSH, więc powinieneś czuć się komfortowo pisząc polecenia.

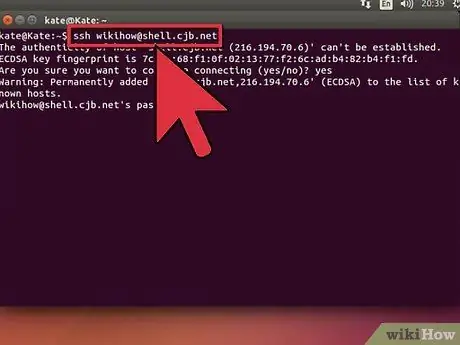

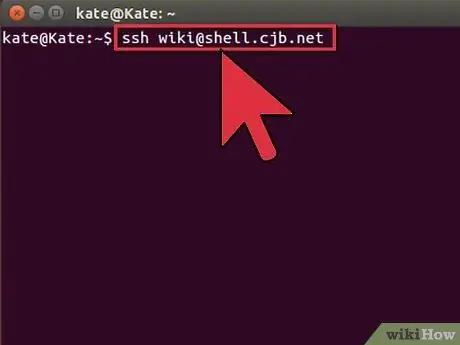

Krok 3. Sprawdź połączenie

Zanim wygenerujesz klucz bezpieczeństwa i przeniesiesz pliki, możesz chcieć sprawdzić, czy SSH jest poprawnie skonfigurowany na twoim komputerze i na komputerze docelowym. Wpisz to polecenie, zmieniając je na swoją nazwę użytkownika i adres docelowego komputera lub serwera.:

-

$ssh@

- Po udanym połączeniu zostaniesz poproszony o podanie hasła. Podczas wpisywania hasła nie zobaczysz ruchu kursora ani wprowadzanych znaków.

- Jeśli ten krok się nie powiedzie, może to oznaczać, że SSH nie jest poprawnie skonfigurowany na Twoim komputerze lub serwer nie akceptuje połączeń SSH.

Część 2 z 3: Nauka podstawowych poleceń

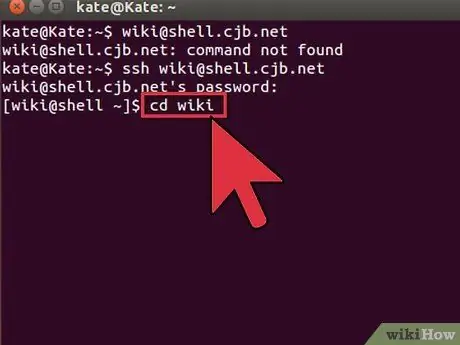

Krok 1. Przejdź do powłoki SSH

Przy pierwszym połączeniu z komputerem zdalnym znajdziesz się w katalogu HOME. Aby poruszać się między strukturami katalogów, użyj polecenia

Płyta CD

:

-

Płyta CD..

- przeniesie Cię o jeden katalog w górę.

-

Płyta CD

- przeniesie Cię do podkatalogu, który wprowadziłeś.

-

cd /home/katalog/ścieżka/

- przeniesie Cię do określonego katalogu z katalogu głównego (domu)

-

cd ~

- powróci do katalogu HOME.

Krok 2. Sprawdź zawartość bieżącego katalogu

Aby wyświetlić pliki i foldery w Twojej bieżącej lokalizacji, możesz użyć polecenia

ls

polecenia:

-

ls

- pokaże wszystkie pliki i foldery w bieżącym katalogu.

-

ls-l

- wyświetli zawartość katalogu wraz z dodatkowymi informacjami, takimi jak rozmiar, uprawnienia i data.

-

ls-a

- pokaże cały katalog, w tym ukryte pliki i foldery.

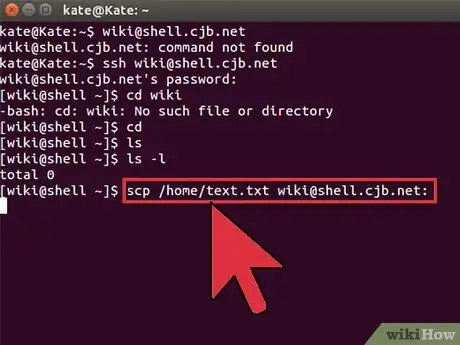

Krok 3. Skopiuj pliki z komputera na komputer zdalny

Jeśli chcesz skopiować pliki z komputera na komputer zdalny, możesz użyć polecenia

scp

polecenia:

-

scp /katalog lokalny/przyklad1.txt @:

- skopiuje plik example1.txt do zdalnego komputera. Możesz pozostawić puste, aby skopiować do folderu głównego na zdalnym komputerze.

-

scp @:/home/przyklad1.txt./

- przeniesie example1.txt z katalogu domowego na zdalnym komputerze do bieżącego katalogu na twoim komputerze.

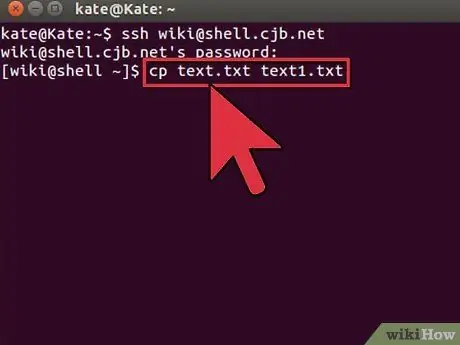

Krok 4. Skopiuj plik przez powłokę

Możesz użyć polecenia

cp

skopiować pliki do tego samego katalogu lub do wybranego katalogu.

-

cp przykład1.txt przykład2.txt

- utworzy kopię pliku example1.txt o nazwie example2.txt w tej samej lokalizacji.

-

cp przykład1.txt /

- utworzy kopię przykład1.txt do określonej lokalizacji w.

Krok 5. Przenieś i zmień nazwę pliku

Jeśli chcesz zmienić nazwę pliku lub przenieść go bez kopiowania, użyj polecenia

mv

-

mv przykład1.txt przykład2.txt

- zmieni nazwę pliku example1.txt na example2.txt. Pliki będą w tej samej lokalizacji.

-

mv katalog1 katalog2

- zmieni nazwę katalogu1 na katalog2. Zawartość katalogu nie zmieni się.

-

mv przykład1.txt katalog1/

- przeniesie example1.txt do katalogu1.

-

mv przykład1.txt katalog1/przykład2.txt

- przeniesie example1.txt do katalogu1 i zmieni nazwę na example2.txt

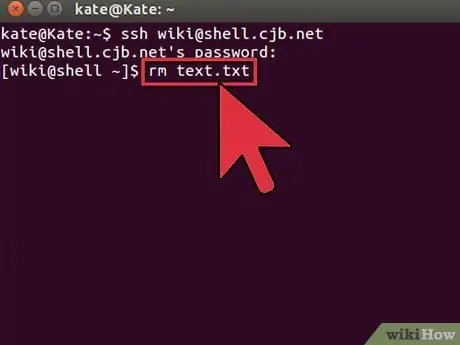

Krok 6. Usuń pliki i katalogi

Jeśli chcesz usunąć coś ze zdalnego komputera, możesz użyć polecenia

rm

-

rm przykład1.txt

- usunie plik example1.txt.

-

rm -I przykład1.txt

- usunie plik example1.txt po otrzymaniu ostrzeżenia.

-

katalog rm1/

- usunie katalog1 i całą jego zawartość.

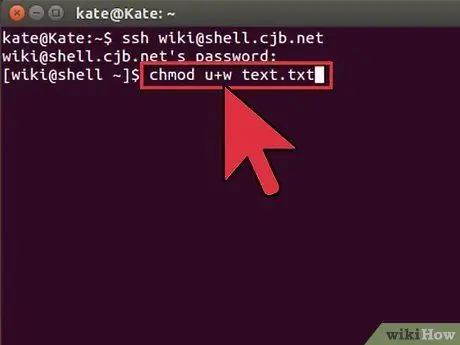

Krok 7. Zmień uprawnienia do plików

Możesz zmienić uprawnienia do odczytu i zapisu swoich plików za pomocą polecenia chmod

-

chmod u+w przykład1.txt

doda uprawnienia do zapisu/modyfikowania pliku dla użytkownika (u). Możesz także użyć

g

o uprawnienia grupowe i

o

- do licencjonowania światowego.

-

chmod g+r przykład1.txt

- doda uprawnienia odczytu/dostępu do plików dla grupy.

- Istnieje duża lista uprawnień, których możesz użyć do zabezpieczenia lub otwarcia dostępu do różnych aspektów systemu.

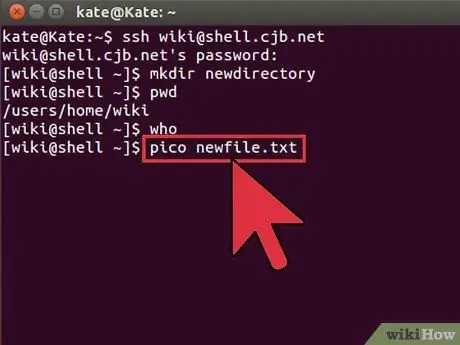

Krok 8. Naucz się innych podstawowych poleceń

Istnieje kilka innych ważnych poleceń, których będziesz często używać w interfejsie powłoki:

-

mkdir nowy katalog

- utworzy nowy katalog o nazwie newdirectory

-

pwd

- wyświetli twój bieżący katalog.

-

który

- wyświetli, kto jest aktualnie zalogowany w systemie.

-

pico nowyplik.txt

lub

vi nowyplik.txt

- utworzy nowy plik i otworzy edytor plików. Różne systemy będą miały różne edytory plików. Najpopularniejszymi edytorami są pico i vi. Będziesz musiał użyć innego polecenia, jeśli używasz innego edytora plików.

Krok 9. Uzyskaj szczegółowe informacje o dowolnym poleceniu

Jeśli nie masz pewności co do funkcji polecenia, użyj polecenia

facet

poznać wszystkie parametry i ich zastosowania.

-

facet

- wyświetli informacje dotyczące polecenia.

-

mężczyzna -k

- przeszuka wszystkie strony podręcznika z wprowadzonymi słowami kluczowymi.

Część 3 z 3: Generowanie zaszyfrowanego klucza

Krok 1. Wygeneruj klucz SSH

Ta blokada umożliwia łączenie się ze zdalną lokalizacją bez konieczności każdorazowego wprowadzania hasła. Dzięki temu Twoje połączenie z komputerem zdalnym będzie bezpieczniejsze, ponieważ Twoje hasło nie będzie przesyłane przez sieć.

-

Utwórz kluczowy folder na swoim komputerze, wpisując polecenie

$ mkdir.ssh

-

Generuj klucze prywatne i publiczne za pomocą polecenia

$ ssh-keygen -t rsa

- Zostaniesz poproszony o utworzenie hasła do klucza; jest to opcjonalne. Jeśli nie chcesz wprowadzać hasła do klucza, naciśnij klawisz Enter. Spowoduje to utworzenie dwóch kluczy w folderze.ssh: id_rsa i id_rsa.pub.

-

Zmień uprawnienia klucza prywatnego. Aby mieć pewność, że Twój klucz prywatny może być odczytany tylko przez Ciebie, wpisz polecenie

$ chmod 600.ssh/id_rsa

Krok 2. Umieść klucz publiczny na zdalnym komputerze

Po wygenerowaniu klucza możesz przechowywać klucz publiczny na komputerze zdalnym, aby móc łączyć się bez hasła. Wprowadź następujące polecenie, zmieniając niektóre części, jak opisano wcześniej:

-

$ scp.ssh/id_rsa.pub @:

- Upewnij się, że na końcu polecenia znajduje się dwukropek (:).

- Przed rozpoczęciem procesu transferu zostaniesz poproszony o podanie hasła.

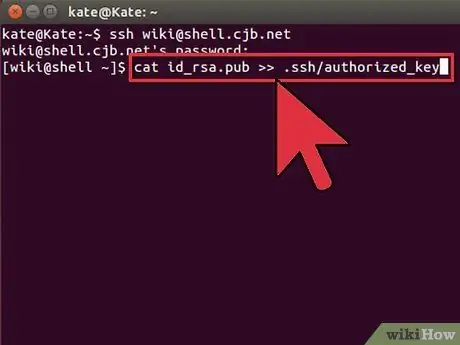

Krok 3. Zainstaluj kod publiczny na zdalnym komputerze

Po umieszczeniu kodu na zdalnym komputerze należy go zainstalować, aby kod działał poprawnie. Najpierw zaloguj się do systemu w sposób opisany w kroku 3.

-

Utwórz folder SSH na komputerze zdalnym, jeśli jeszcze nie istnieje:

$ mkdir.ssh

-

Umieść swój klucz w autoryzowanym pliku kluczy. Jeśli plik nie istnieje, zostanie utworzony.

$ cat id_rsa.pub >>.ssh/authorized_keys

-

Zmień uprawnienia do folderu SSH, aby był dostępny:

$ chmod 700.ssh

Krok 4. Sprawdź, czy połączenie działa

Po zainstalowaniu klucza na zdalnym komputerze powinieneś być w stanie zainicjować połączenie bez pytania o hasło. Wpisz to polecenie, aby sprawdzić połączenie:

$ssh@