- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-02 02:52.

- Ostatnio zmodyfikowany 2025-01-23 12:43.

Ta wikiHow uczy, jak rozpoznać oznaki włamania na komputer lub konto i podjąć proaktywne kroki, aby zapobiec przyszłym włamaniom. Należy pamiętać, że większość nowoczesnych form „hakowania” obejmuje kradzież informacji z komputera lub konta albo instalowanie złośliwego oprogramowania na komputerze.

Krok

Metoda 1 z 5: Na komputerze lub smartfonie

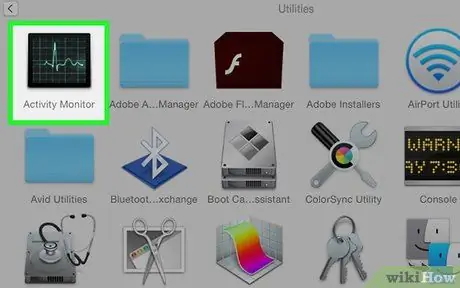

Krok 1. Zlokalizuj i obserwuj obcą aktywność na komputerze

Przyczyny problemów z komputerem są różne, od temperatury po wadliwy dysk twardy. Poniższe informacje mogą jednak wskazywać na włamanie na Twoim komputerze:

- Hasła komputerowe już nie działają.

- Ustawienia komputera ulegają drastycznym zmianom bez Twojego udziału.

- Zawartość pliku uległa zmianie.

- Niektóre urządzenia zewnętrzne (np. kamery, mikrofony lub urządzenia GPS) włączają się samodzielnie, nawet jeśli ich nie używasz.

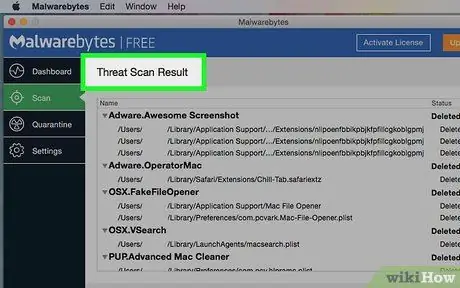

Krok 2. Poszukaj na komputerze „typowego” złośliwego oprogramowania hakerskiego

Istnieje kilka rzeczy, które mogą się zdarzyć, gdy Twój komputer zostanie zhakowany:

- W przeglądarce pojawią się paski narzędzi przeglądarki, których nie dodałeś.

- Na komputerze często pojawiają się dziwne wyskakujące okienka, nawet jeśli nie korzystasz z przeglądarki.

- Ustawienia systemu lub przeglądarki zostają przywrócone do ustawień domyślnych. Twój komputer lub urządzenie może również używać ustawień, których nie stosujesz.

Krok 3. Poszukaj intruzów w domowej sieci WiFi

Zarówno komputery z systemem Windows, jak i Mac są wyposażone we wbudowane nośniki lub narzędzia umożliwiające sprawdzenie, czy z sieci Wi-Fi korzystają dodatkowi „goście”:

-

Okna

- Otwórz menu " Początek ”.

- Wpisz widok komputerów i urządzeń sieciowych.

- Kliknij " Wyświetl komputery i urządzenia sieciowe ”.

- Wyszukaj nieznane lub nieznane urządzenia (wpis „ROUTER” odnosi się do routera Wi-Fi).

-

Prochowiec

- otwarty Znalazca lub kliknij pulpit.

- Wybierać " Udać się ”.

- Kliknij " Sieć ”.

- Poszukaj nieznanego urządzenia na liście.

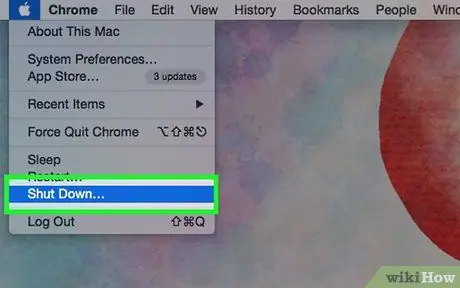

Krok 4. Przestań hakować

Jeśli uważasz, że ktoś włamał się na Twój komputer lub telefon, możesz zrobić kilka rzeczy, aby powstrzymać włamanie i zmniejszyć jego wpływ:

- Natychmiast odłącz urządzenie lub komputer od internetu.

- Wyłącz Internet, odłączając router i/lub modem od gniazdka ściennego.

-

Uruchom ponownie komputer w trybie awaryjnym (pomiń ten krok, jeśli używasz urządzenia mobilnego):

- Okna

- Prochowiec

- Usuń ostatnio zainstalowane programy.

- Zrestartuj komputer.

Krok 5. Zapobiegaj przyszłym włamaniom

Krok 1. Najpierw spróbuj zalogować się na konto

Wejdź na stronę logowania do konta, które podejrzewasz, że zostało zhakowane, a następnie spróbuj zalogować się na konto przy użyciu adresu e-mail/nazwy użytkownika/numeru telefonu i hasła.

- Jeśli hasło do konta nie działa i nie zmieniałeś wcześniej hasła, poszukaj w usłudze wiadomości e-mail umożliwiającej zresetowanie hasła do konta. Zwykle możesz zresetować hasło i zabezpieczyć swoje konto za pomocą tego e-maila lub wiadomości.

- Niestety, jeśli nie możesz zalogować się na swoje konto i nie możesz otworzyć zarejestrowanego adresu e-mail, jedyne, co możesz zrobić, to zgłosić włamanie do firmy lub serwisu, który jest właścicielem Twojego konta.

Krok 2. Poszukaj zagranicznej aktywności na koncie

Te działania obejmują wiadomości lub przesłane pliki, których nie zrobiłeś w drastycznie innych ustawieniach konta.

W mediach społecznościowych Twoje konto może śledzić inne konta, które są nieznane lub segment danych biologicznych profilu uległ zmianie

Krok 3. Zwróć uwagę na ostatnie wiadomości

Na niektórych platformach, takich jak Facebook, często stosowaną przez hakerów metodą hakowania jest nadużycie konta znajomego, aby ten znajomy wysłał Ci link. Jeśli klikniesz na link, link zostanie przekazany z Twojego konta do innych znajomych lub kontaktów na platformie.

- Jeśli widzisz odpowiedzi od innych osób, nawet jeśli nie wysłałeś do nich wiadomości, możliwe, że ktoś włamał się na Twoje konto.

- Nie klikaj linków od nikogo, kogo nie znasz, i zweryfikuj zawartość linków z osobami, którym ufasz, zanim je otworzysz.

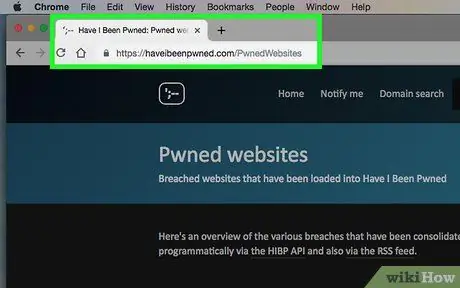

Krok 4. Odwiedź witrynę „Czy zostałem pokonany”

Ta witryna wyświetla listę witryn, które w ostatnich latach doświadczyły kradzieży informacji. Odwiedź https://haveibeenpwned.com/PwnedWebsites i przejrzyj listę polecanych witryn. Jeśli przeglądasz konkretną witrynę i masz w niej konto, zwróć uwagę na szczegóły włamania, które miało miejsce.

- Jeśli do włamania doszło przed utworzeniem konta, istnieje duża szansa, że Twoje konto jest bezpieczne.

- jeśli włamanie nastąpiło po utworzeniu konta, natychmiast zmień hasło do konta w witrynie i innych powiązanych usługach (np. Konta e-mail).

- Duża liczba znanych witryn, takich jak Sony i Comcast, trafia na listę „Have I Been Pwned”, więc istnieje duże prawdopodobieństwo, że co najmniej jedno z Twoich kont może zostać zhakowane.

Krok 5. Zapobiegaj przyszłym włamaniom lub komplikacjom problemu

Aby zapobiec przyszłym włamaniom i zmniejszyć ich wpływ, spróbuj wykonać następujące czynności:

- Włącz uwierzytelnianie dwuskładnikowe (procedura, która zapewnia, że to Ty logujesz się na swoje konto, wysyłając krótką wiadomość na swój telefon) na różnych dostępnych platformach.

- Nigdy nie używaj tego samego hasła dwa razy (np. użyj innego hasła dla każdego konta).

- Zmień hasło natychmiast, jeśli przypadkowo zostawisz konto otwarte na współdzielonym komputerze, telefonie lub tablecie.

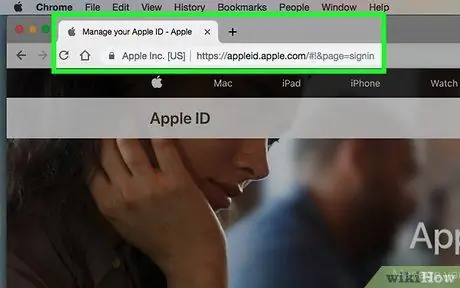

Metoda 3 z 5: Sprawdzanie platformy lub urządzenia używanego do uzyskiwania dostępu do Apple ID

Krok 1. Przejdź do witryny Apple ID

Odwiedź https://appleid.apple.com/ w przeglądarce internetowej komputera.

W tej witrynie możesz zobaczyć listę urządzeń używanych do logowania się do Twojego Apple ID. Jeśli zobaczysz opcję lub nieznane urządzenie, możesz wylogować się z urządzenia i natychmiast zmienić hasło

Krok 2. Zaloguj się na swoje konto Apple ID

Wpisz swój adres e-mail Apple ID i hasło w polach tekstowych na środku strony, a następnie naciśnij Enter.

Krok 3. Wykonaj weryfikację logowania

W zależności od ustawień konta konieczne może być udzielenie odpowiedzi na pytania zabezpieczające lub użycie iPhone'a w celu uzyskania kodu uwierzytelniania dwuskładnikowego.

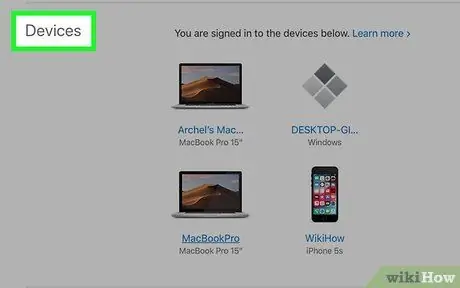

Krok 4. Przewiń do segmentu „Urządzenia”

Ta opcja znajduje się na dole strony.

Krok 5. Przejrzyj listę lokalizacji logowania na konto

W sekcji „Urządzenia” zobaczysz listę miejsc lub urządzeń (np. komputerów, smartfonów itp.), które są używane do uzyskiwania dostępu do Twojego Apple ID.

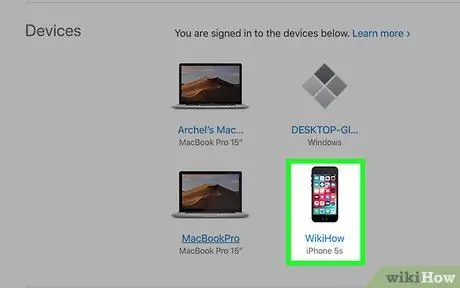

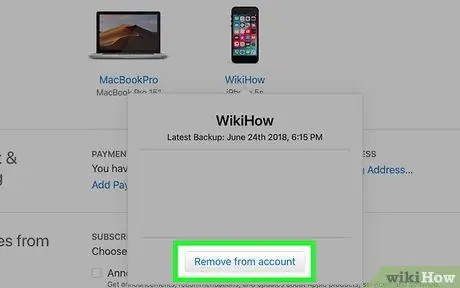

Krok 6. Wyloguj się z konta na platformie zagranicznej

Jeśli nie rozpoznajesz żadnego z urządzeń lub platform z listy, możesz wylogować się ze swojego Apple ID na tej platformie, klikając nazwę urządzenia i wybierając „ Usunąć ” z menu rozwijanego.

Krok 7. Zmień hasło do konta

Jeśli pomyślnie wylogowałeś się z nieznanej platformy, natychmiast zmień hasło Apple ID. W ten sposób możesz zapobiec przyszłym włamaniom.

Upewnij się, że wybrałeś inne hasło specjalnie dla swojego Apple ID

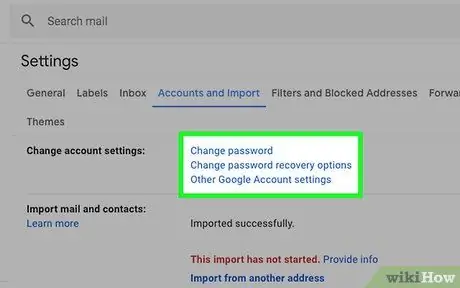

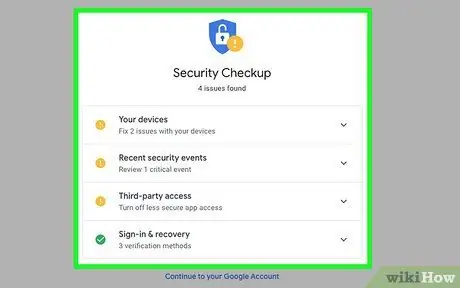

Metoda 4 z 5: Sprawdzanie platformy lub urządzenia używanego do uzyskiwania dostępu do konta Google

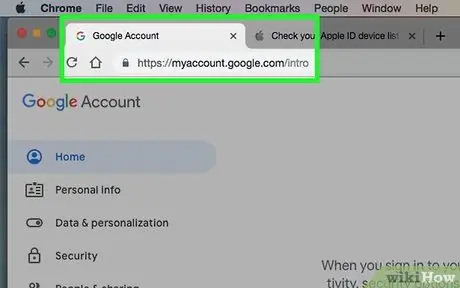

Krok 1. Przejdź do strony konta Google

Wejdź na https://myaccount.google.com/ za pomocą przeglądarki internetowej na komputerze.

Dzięki tej metodzie możesz wyświetlić listę platform lub urządzeń, z którymi połączone jest Twoje konto Google (a konta są nadal aktywne na tym urządzeniu). Jeśli zobaczysz nieznaną platformę lub urządzenie, możesz wylogować się z konta na tym urządzeniu i zmienić hasło

Krok 2. Kliknij Aktywność urządzenia i zdarzenia bezpieczeństwa

Ten link znajduje się pod nagłówkiem „ Logowanie i bezpieczeństwo” w lewej części strony.

Jeśli jesteś już wylogowany ze swojego konta, zostaniesz poproszony o ponowne zalogowanie się, zanim będziesz mógł przejść do następnego kroku

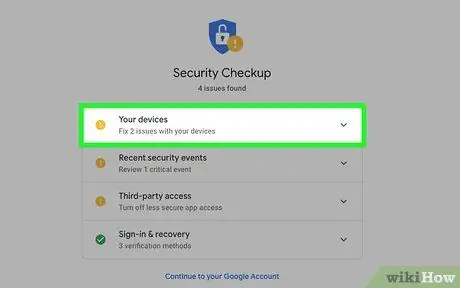

Krok 3. Kliknij PRZEGLĄDAJ URZĄDZENIA

Znajduje się w prawej części strony, tuż pod sekcją „Ostatnio używane urządzenia”.

Krok 4. Sprawdź urządzenie lub platformę logowania

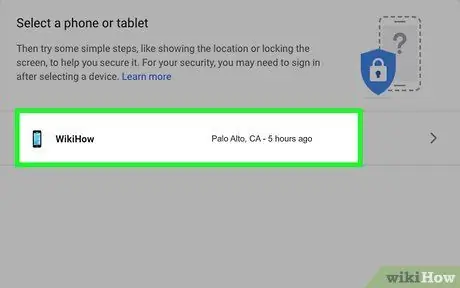

Każdy wpis na stronie odnosi się do platformy lub urządzenia używanego do uzyskania dostępu do konta Google.

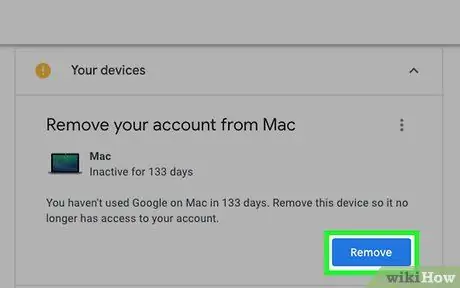

Krok 5. Wyjdź z platformy

Jeśli widzisz nieznaną platformę (np. komputer), kliknij w nazwę platformy, wybierz przycisk „ USUNĄĆ ” na czerwono i kliknij „ USUNĄĆ gdy pojawi się monit.

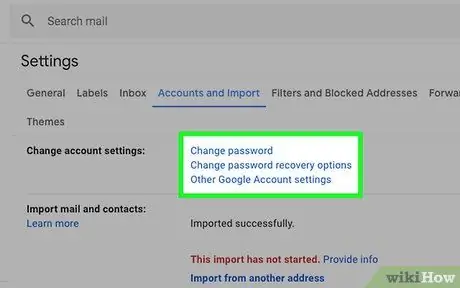

Krok 6. Zmień hasło

Jeśli wylogowałeś się z nieznanej platformy, natychmiast zmień hasło do konta Google. W ten sposób możesz zapobiec przyszłym włamaniom.

Upewnij się, że wybrałeś inne hasło specjalnie dla swojego konta Google

Metoda 5 z 5: Przegląd platformy lub urządzenia używanego do uzyskiwania dostępu do konta na Facebooku

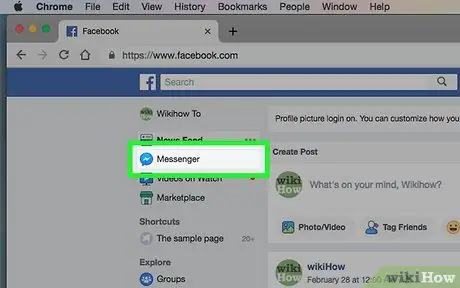

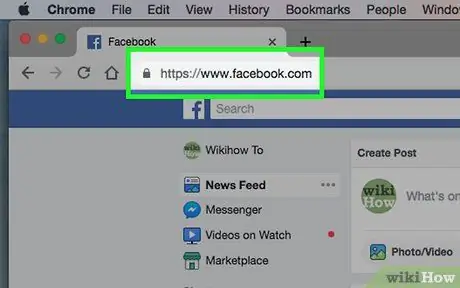

Krok 1. Otwórz Facebooka

Odwiedź za pomocą przeglądarki internetowej. Zostaniesz przeniesiony na stronę kanału wiadomości lub kanał wiadomości, jeśli jesteś już zalogowany na swoje konto.

- Jeśli nie, przed kontynuowaniem wpisz adres e-mail i hasło do konta na Facebooku.

- Dzięki tej metodzie możesz zobaczyć, z którymi platformami lub urządzeniami jest aktualnie połączone Twoje konto na Facebooku (a konta są nadal aktywne na tym urządzeniu). Jeśli zobaczysz nieznany lub podejrzany wpis, możesz wylogować się z konta na tym urządzeniu i zmienić hasło do konta.

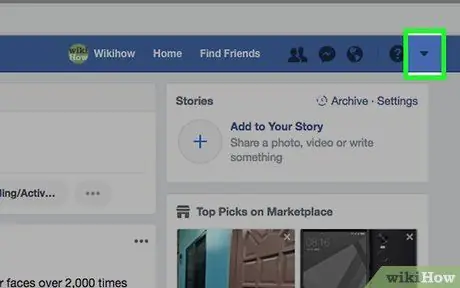

Krok 2. Kliknij ikonę menu

To trójkątna ikona w prawym górnym rogu strony. Następnie pojawi się menu rozwijane.

W niektórych przeglądarkach ta ikona jest wyświetlana jako obraz koła zębatego

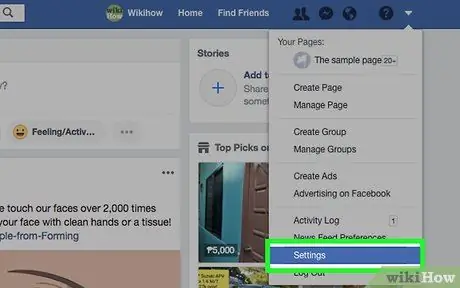

Krok 3. Kliknij Ustawienia („Ustawienia”)

Ta opcja znajduje się w menu rozwijanym.

Krok 4. Kliknij Bezpieczeństwo i logowanie („Informacje o zabezpieczeniach i logowaniu”)

Znajduje się w lewym górnym rogu strony.

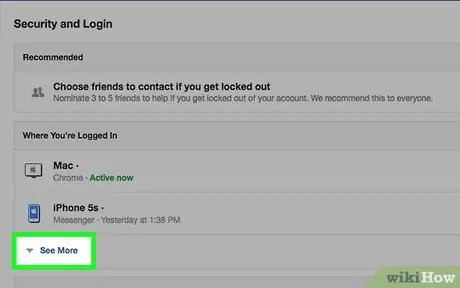

Krok 5. Kliknij Zobacz więcej

Ta opcja znajduje się w sekcji „Gdzie jesteś zalogowany”. Następnie zostanie wyświetlona lista wszystkich urządzeń lub platform, które zostały użyte do uzyskania dostępu do konta Facebook (i nadal są połączone z kontem).

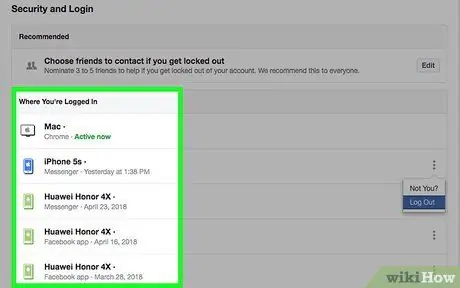

Krok 6. Przejrzyj istniejącą platformę logowania lub urządzenie

Każda wyświetlana platforma i lokalizacja odnosi się do jednego wpisu logowania do Facebooka.

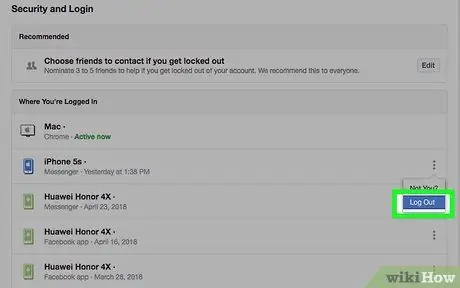

Krok 7. Wyjdź z nieznanych platform

Jeśli widzisz nieznane urządzenie lub platformę, kliknij „ ⋮ ” po prawej stronie wpisu i wybierz „ Wyloguj " ("Wychodzić").

-

Możesz także kliknąć „ Nie ty?

” („Nie ty?”) i postępując zgodnie z instrukcjami wyświetlanymi na ekranie, aby zgłosić nieautoryzowany dostęp do Facebooka.

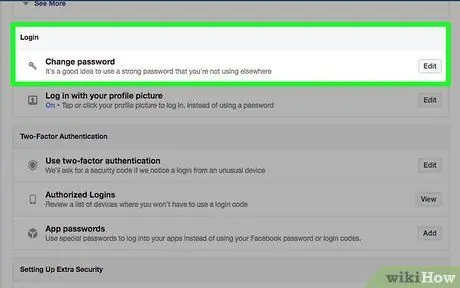

Krok 8. Zmień hasło do konta

Jeśli wcześniej wylogowałeś się ze swojego konta na nieznanej platformie, powinieneś natychmiast zmienić hasło do konta na Facebooku. W ten sposób możesz zapobiec przyszłym włamaniom.

Upewnij się, że wybrałeś inne hasło specjalnie dla swojego konta na Facebooku

Porada eksperta

Sprawdź następujące znaki, aby sprawdzić, czy zostałeś zhakowany:

-

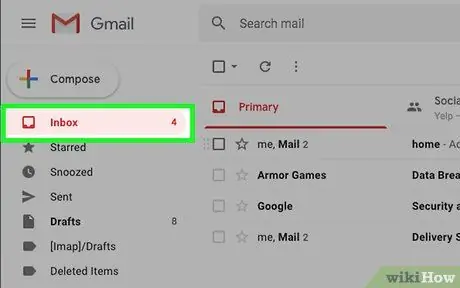

E-mail:

Jednym ze znaków, że Twoje konto zostało zhakowane, jest to, że Twoja skrzynka odbiorcza nagle zapełnia się powtarzającymi się e-mailami. Jeśli jednak zmienisz hasło do konta e-mail, haker zostanie zablokowany i nie będzie już mógł uzyskać do niego dostępu.

-

Lista naruszeń konta:

Aby sprawdzić, czy Twój adres e-mail jest widoczny lub został przejęty, odwiedź witrynę taką jak haveibeenpwned.com. Ta strona poinformuje Cię, czy jakiekolwiek dane zostały ujawnione, a także strony zaangażowane w naruszenie lub kradzież tych danych.

-

Zakupy za pośrednictwem konta bankowego lub karty kredytowej:

Inną oznaką ataku hakera są zagraniczne opłaty, które zaczynają pojawiać się na wyciągu bankowym lub wyciągu z karty kredytowej. Aby temu zapobiec, włącz powiadomienia, które będą Cię powiadamiać za każdym razem, gdy dokonasz transakcji na koncie bankowym lub karcie kredytowej.